公司的郵件在商業領域十分重要,但這也是一個高度漏洞。電子郵件有很多活動內容,可以從任何設備訪問,通常是進入組織的賬戶。用戶使用公司郵箱在第三方網站注冊,這就導致企業郵箱地址在網上會被上公開。在我們深入研究基于電子郵件的攻擊之前,任何電子郵件中的關鍵組成部分都需要時刻注意。

如果網絡犯罪分子無法訪問公司電子郵件地址,則大多數網絡釣魚活動或商業電子郵件泄露(BEC)攻擊都不會成功。不幸的是,考慮到員工人數的增加和應用程序的使用增加,攻擊者不可避免地會獲得對這些電子郵件的訪問權限。

讓我們看一下幾種電子郵件技術:

使用操作系統內置的本地工具:

您的標準用戶(沒有特權的用戶)可以使用此免費的PowerShell腳本執行以下操作:

發現用戶帳戶名稱。

進行密碼攻擊,并用郵箱破壞受害者。

使用受害者帳戶憑據來獲取Exchange服務器的整個郵件列表或全局地址列表(GAL)。

使用開源工具識別易受攻擊的電子郵件:

有許多開源智能和取證工具可以幫助識別電子郵件地址。只需安裝程序,在所需域上運行電子郵件檢查即可。

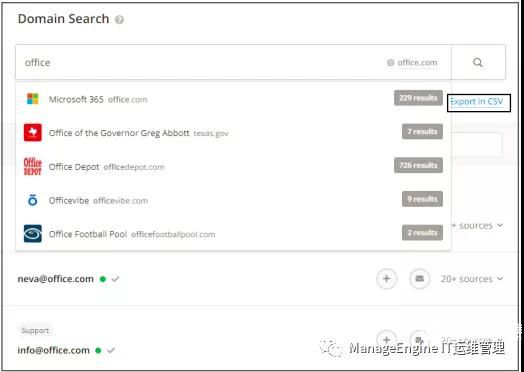

使用在線電子郵件搜索工具發現電子郵件地址:

電子郵件不一定非要從第三方獲得,整個互聯網其實也有幫助!

這個免費的在線工具可以幫助您猜測域名,個人電子郵件地址以及他們的行業/工作領域,甚至可以導出列表!

利用弱命名格式:

如果您的名字叫JohnDoe,那么您的電子郵件地址很可能像John.Doe@domain.com。

大多數攻擊者都會用常見的命名格式來定位電子郵件地址,例如{firstname}。{lastname}。@example.com。

當然,有些工具可以對信息進行置換并獲得各種電子郵件地址組合。

使用社交工程策略提取電子郵件:

您是否曾因銀行打來電話而透露過電子郵件地址?

也許您提交了電子郵件地址是為了業務需要,但攻擊者會找到地址以訪問公司敏感數據。

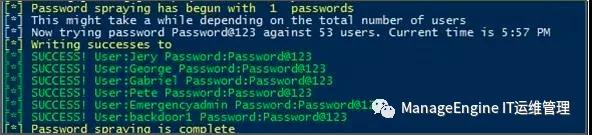

攻擊者擁有足夠的彈藥,就會進行全面的攻擊。舉個例子:

查找到的電子郵件地址上的密碼,用腳本和命令行界面攻擊。

用垃圾郵件混淆電子郵件:

大量商業化電子郵件會發送給受害者,以混淆網絡釣魚嘗試或身份驗證確認電子郵件(在暴力登錄嘗試期間)。

魚叉式網絡釣魚攻擊:

攻擊者會花費大量時間來研究攻擊對象,然后發送一封電子郵件,冒充受害者熟悉的某人。

這就是電子郵件轟炸攻擊,攻擊者將受害者的電子郵件地址分發到多個列表,從而導致公司郵件服務器上會產生服務拒絕(DDOS)。

基于電子郵件的攻擊的風險很高,尤其是在當今世界上大多數地區都通過網絡連接進行遠程辦公的情況下。

因此,當您的用戶下載附件時,請務必監控來源。當心那些試圖運行未知腳本或試圖下載惡意第三方工具的用戶。

Log360是一個全面的監控工具,可以捕獲郵件中的惡意腳本,并跟蹤注冊表、文件、文件夾的更改及進程,監控第三方工具的下載。