近年來,針對ICT供應鏈的安全攻擊事件呈快速增長態(tài)勢,開源軟件頻繁曝出的高危漏洞、軟件廠家為維護便利而內(nèi)置的默認權限或后門、源代碼泄露造成的0Day、nDay漏洞攻擊事件等,都給ICT供應鏈帶來了巨大的安全挑戰(zhàn)。

與傳統(tǒng)供應鏈相比,ICT供應鏈具有許多不同的特點:

首先,ICT供應鏈涵蓋ICT產(chǎn)品和服務的全生命周期,包括傳統(tǒng)供應鏈的生產(chǎn)、集成、倉儲、交付等供應階段,也包括產(chǎn)品服務的設計開發(fā)階段和售后維護階段,

其次,ICT產(chǎn)品由全球分布的供應商開發(fā)、集成或交付,供應鏈的全球分布性使得客戶對供應鏈的掌握情況和安全風險控制能力在下降,

最后,傳統(tǒng)供應鏈主要關注產(chǎn)品的交付和供應鏈的健壯性,而ICT供應鏈安全更關注是否會有額外的功能注入產(chǎn)品和服務中,交付的產(chǎn)品和服務是否與預期一致等安全特性。這些特點使得ICT供應鏈比傳統(tǒng)供應鏈存在更多的安全風險。

為了保障ICT供應鏈安全,國家市場監(jiān)督管理總局和中國國家標準化管理委員會發(fā)布了GB/T36637-2018《信息安全技術ICT供應鏈安全風險管理指南》(以下簡稱《指南》),來規(guī)范關鍵信息基礎設施和重要信息系統(tǒng)供應鏈安全風險管理。

《指南》規(guī)定了信息通信技術(以下簡稱ICT)供應鏈的安全風險管理過程和控制措施,適用于重要信息系統(tǒng)和關鍵信息基礎設施的ICT供方和運營者對ICT供應鏈進行安全風險管理,也適用于指導ICT產(chǎn)品和服務的供方和需方加強供應鏈安全管理,同時還可供第三方測評機構對ICT供應鏈進行安全風險評估時參考。

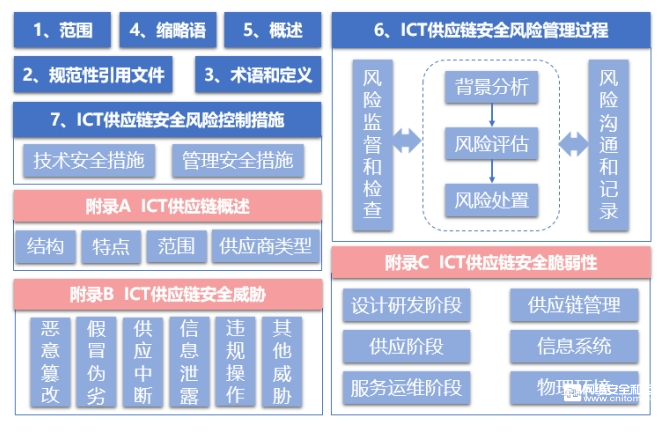

《指南》分為7個部分和3個附錄,主要包括術語定義、ICT供應鏈安全風險管理過程、安全控制措施、ICT供應鏈概述、ICT供應鏈安全威脅、ICT供應鏈安全脆弱性等內(nèi)容,具體如下圖所示。

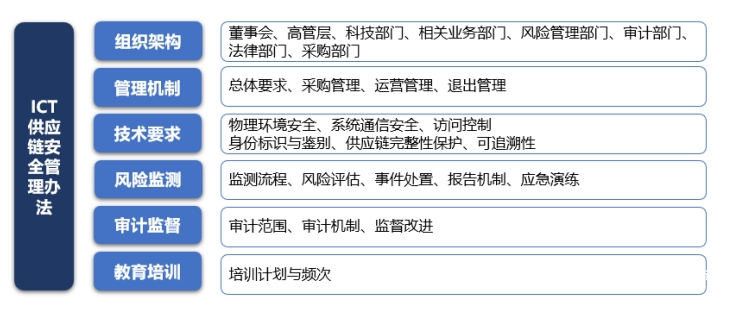

《指南》在第六章中明確了ICT供應鏈安全風險管理的步驟和實施細則。針對ICT供應鏈可能面臨的安全風險,明確了建立ICT供應鏈安全風險管理過程。ICT供應鏈安全風險管理過程由背景分析、風險評估、風險處置、風險監(jiān)督和檢查、風險溝通和記錄5個步驟組成,具體如下圖所示。

根據(jù)《指南》的要求,我們認為企業(yè)組織在開展ICT供應鏈安全風險管理時,可以采取以下應對機制:

一、提升企業(yè)安全可控能力

目前很多企業(yè)普遍存在ICT供應鏈安全管理缺失或管控不嚴,供應鏈安全管理履職不到位,供應商的準入機制不健全,盡職調(diào)查和風險評估不深入等問題。為有效解決上述問題,組織應根據(jù)整體風險管理策略、信息安全策略、科技外包戰(zhàn)略,建立供應鏈安全風險管理辦法(如下圖所示),加強供應鏈安全政策導向和統(tǒng)籌管理,明確供應鏈安全管理的組織架構和職責、管理機制、技術要求、風險監(jiān)測、審計監(jiān)督等。

二、摸清供應鏈安全風險底限

ICT供應鏈安全涉及信息化產(chǎn)品和服務的全生命周期,包括設計、開發(fā)、集成等階段,以及交付后的安裝、運維等過程。目前企業(yè)主要面臨供應鏈網(wǎng)絡安全風險、敏感數(shù)據(jù)泄露風險、供應鏈中斷風險等ICT供應鏈安全風險。針對上述問題,組織應定期開展ICT供應鏈安全風險評估,摸清風險底數(shù),及時開展排查整改。

ICT供應鏈安全風險評估,分為風險識別、風險分析、風險評價三個環(huán)節(jié)。

1、ICT供應鏈安全風險識別

ICT供應鏈安全風險識別,分為資產(chǎn)識別、威脅識別、脆弱性識別、現(xiàn)有處置措施識別四個步驟。

首先需要對ICT供應鏈關鍵資產(chǎn)進行識別,關鍵資產(chǎn)的可用性對組織的產(chǎn)品和服務的功能或質量具有直接影響。ICT供應鏈資產(chǎn)主要包括物理設施、硬件設備、信息系統(tǒng)、數(shù)據(jù)、人員、服務。具體如表1所示:

表1 ICT供應鏈資產(chǎn)分類

完成資產(chǎn)識別后,需對ICT供應鏈全生命周期所面臨的威脅進行識別,ICT供應鏈安全威脅識別分為威脅來源識別、威脅類型識別。

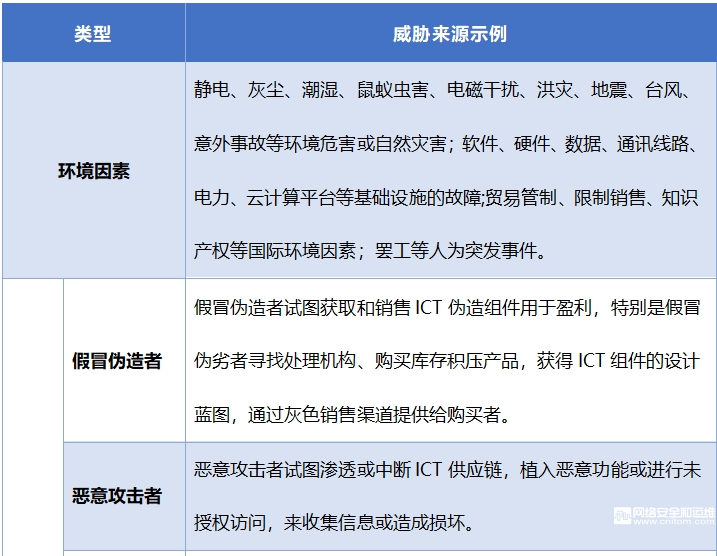

威脅主要來源于ICT供應鏈的設計、開發(fā)、生產(chǎn)、集成、倉儲、交付、運維、廢棄等環(huán)節(jié)的環(huán)境因素、供應鏈攻擊和人為錯誤,具體如表2所示:

表2 ICT供應鏈安全威脅來源

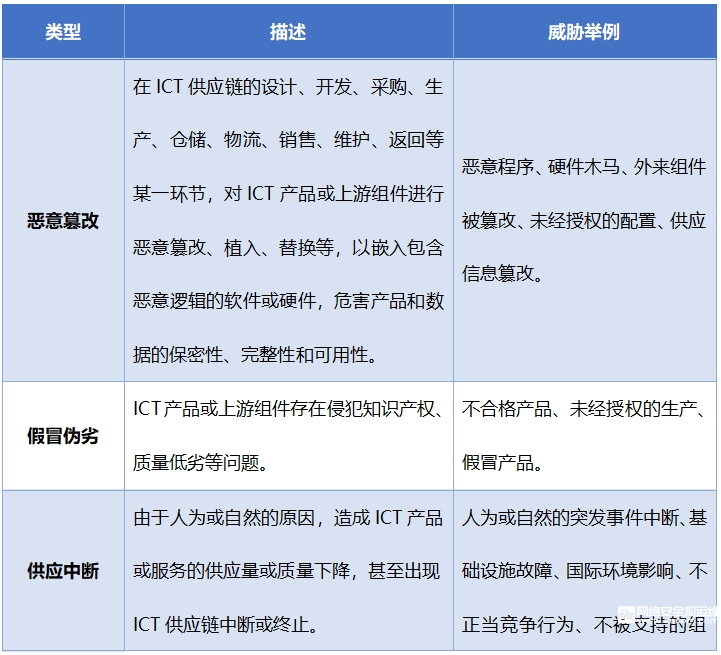

ICT供應鏈安全威脅類型主要包括:惡意篡改、假冒偽劣、供應中斷、信息泄露、違規(guī)操作和其他威脅等,具體如表3所示:

表3 ICT供應鏈安全威脅類型

ICT供應鏈脆弱性是在產(chǎn)品和服務的全生命周期各環(huán)節(jié)中能夠被威脅利用的缺陷,應圍繞ICT供應鏈關鍵資產(chǎn)展開,針對每一項需要保護的資產(chǎn),識別可能被威脅利用的脆弱性,并對其嚴重程度進行評估。

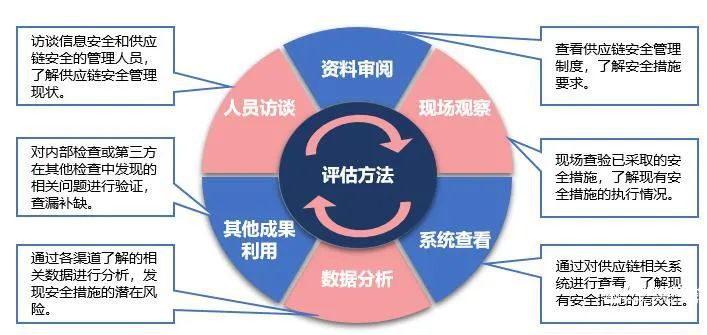

安全措施識別是指對ICT供應鏈現(xiàn)有或已計劃的安全措施進行識別,并對安全措施的有效性進行確認。主要評估方法包括資料審閱、人員訪談、現(xiàn)場觀察、系統(tǒng)查看、數(shù)據(jù)分析、其他成果利用等,具體如下圖所示。

2、ICT供應鏈安全風險分析

針對每個安全威脅場景,組織應評估現(xiàn)有的應對措施,確定每個安全威脅場景發(fā)生的可能性及其后果。風險分析分為可能性分析、后果分析、風險估算三個步驟。

可能性分析應從兩個角度進行:

- ICT供應鏈本身受到損害的可能性,例如可能影響關鍵組件使用或增加知識產(chǎn)權被竊取風險;

- ICT供應鏈內(nèi)的產(chǎn)品、服務、系統(tǒng)、組件受到損害的可能性,例如系統(tǒng)被植入惡意代碼或設備被電擊損壞。

后果分析是指針對已識別的ICT供應鏈安全事件,分析事件的潛在影響。應從資產(chǎn)的重要性,引發(fā)安全事件的威脅來源的特征,已識別的脆弱性,現(xiàn)有或已計劃安全措施等方面進行分析。

風險估算為ICT供應鏈安全風險的可能性和后果賦值,同時,還應基于可能性分析和后果分析的結論進行,如表4所示。風險計算公式:風險值=可能性賦值*后果賦值。

表4 風險估算賦值

3、ICT供應鏈安全風險評價

將風險估算結果與風險評價準則和風險偏好比較,依據(jù)風險評價準則輸出按優(yōu)先順序排列的風險列表。需要注意的是多個中低風險的聚合可能導致更高的整體風險。