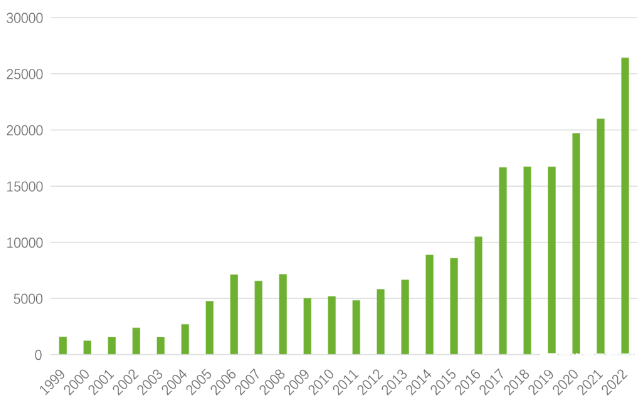

2022年新增漏洞26431個,同比2021年增加25.87%

根據NVD數據庫已收錄的公開發布漏洞數目進行觀察,截至2022年底,2022年新增加的漏洞數量為26431個[1],相比2021年增加了25.87%[2]。

根據告警監測數據,盤點了與漏洞利用相關的攻擊事件,并篩選出了告警數量最高的10個漏洞,如表1.1所示。

表1.12022年漏洞利用告警數量TOP10

從表中數據可以發現,具有10年以上的高齡漏洞仍然活躍,告警次數高達三十多萬。這說明企業內部依然存在大量長期未更新的軟件和系統,如在隔離網絡中的操作系統、應用軟件、數據庫等。由于漏洞披露時間較長,對應的漏洞利用也更為成熟,攻擊者一旦進入內網就可以利用這類漏洞發起有效攻擊。

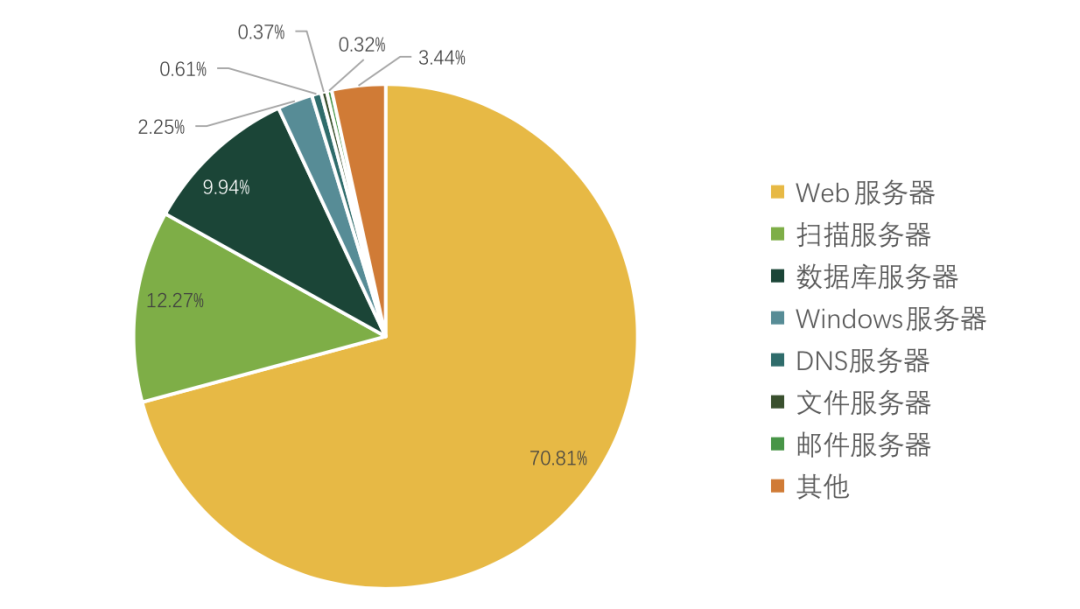

Web服務器依舊是漏洞重災區

綠盟科技威脅情報中心根據監測數據統計了各類服務器在漏洞利用中的占比,如圖1.2所示。其中,Web服務器受到的攻擊最多,占比達70.81%。

圖1.2服務器漏洞利用統計

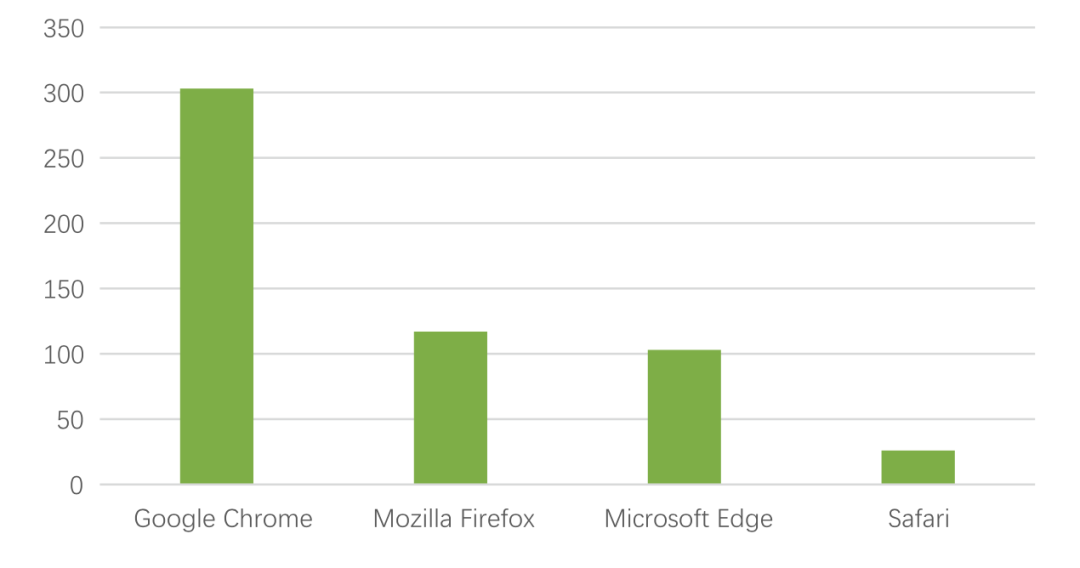

漏洞挖掘者瞄準Chrome瀏覽器

如圖1.3所示,2022年度GoogleChrome瀏覽器漏洞披露最多,共計303個,其累計漏洞總數達到3159個,例如CVE-2022-3318、CVE-2022-3314、CVE-2022-3311、CVE-2022-3309和CVE-2022-3307,這些漏洞均可導致內存損壞。MozillaFirefox瀏覽器漏洞居第二,共出現117個漏洞;其次是MicrosoftEdge,共有漏洞103個,相比2021年全年新增了61%。綜上所述,Chrome瀏覽器成為了漏洞挖掘者主要目標之一。

圖1.32022年瀏覽器漏洞數

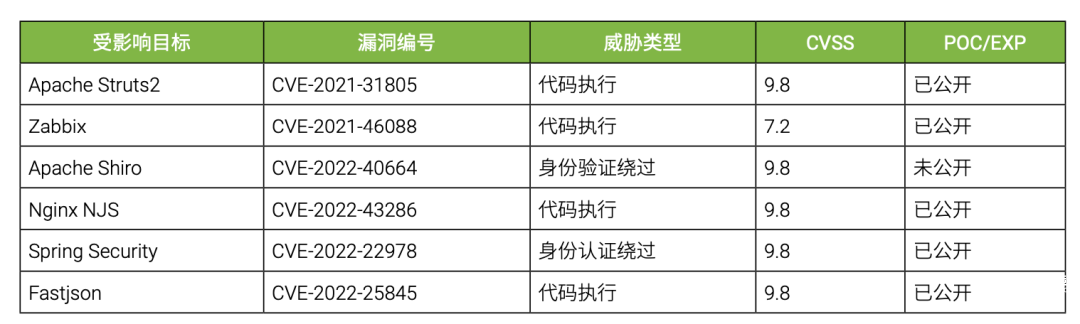

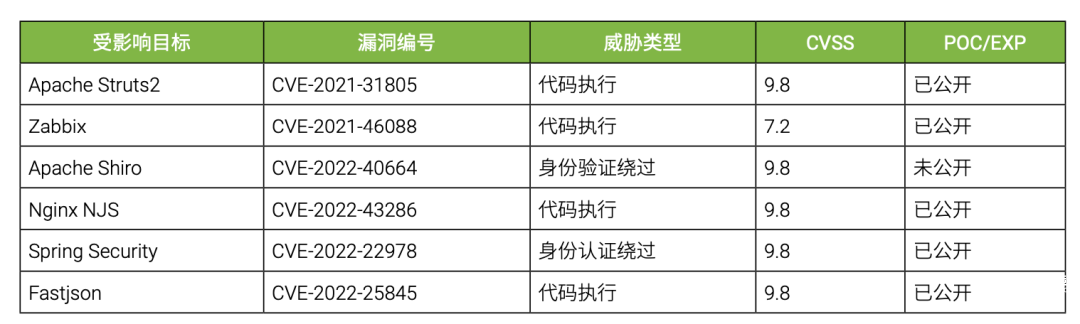

開源框架組件面臨重重危機

開源軟件中的安全漏洞為攻擊者提供了新的攻擊思路,拓展了攻擊面,并降低了攻擊難度。攻擊者通過開源軟件漏洞可引發軟件供應鏈全過程的“鏈式反應”,直接或間接關聯的系統均會受到影響,甚至可能會出現“網狀蔓延”態勢,攻擊影響可成倍甚至呈爆炸式增長。

表1.22022年涉及開源框架組件重點漏洞

OA系統漏洞管理機制亟待加強

OA系統融合了企業運作及生產經營,更甚至承載企業大量敏感信息,使得OA系統逐漸成為攻擊者重點關注對象。2022年披露的OA系統漏洞數量較2021年呈明顯上升趨勢,國內多款OA系統被爆出高危漏洞,主要涉及遠程代碼執行、文件上傳及反序列化漏洞等。

目前國內很多OA系統廠商還沒有健全的漏洞管理機制,缺乏正式的漏洞收錄渠道與征集獎勵計劃,當開發的產品被爆出安全漏洞時,往往無法及時進行修復并對外發布安全風險通告,導致相關用戶很難有效檢測和防護。

同時,OA系統的使用方也因為在需求設計和開發測試階段未引入安全開發生命周期(SDL),導致企業漏洞預防、檢測和修補的成本日漸增加。

AD和Exchange漏洞倍受攻擊者青睞

2022年1月,微軟Exchange驚現2022“新年蟲”,官方發布了緊急修復程序,該漏洞會破壞本地Exchange服務器上的電子郵件傳遞。2022年2月,勒索軟件Cub利用Exchange漏洞進入企業網絡并對設備進行加密。而在2022年5月更新中,微軟修復了AD的一個重要漏洞,即ActiveDirectory域服務權限提升漏洞(CVE-2022-26923),攻擊者可利用該漏洞在內網進行橫向移動。

遠程辦公類軟件漏洞關注度劇增

受疫情影響,人們對遠程辦公、會議類軟件需求劇增,大量攻擊者將此類軟件作為攻擊跳板,通過軟件漏洞,攻擊者可繞過企業相關防護體系,直接進入企業內部網絡。針對2022年重點漏洞如表1.3。

表1.32022年遠程辦公及會議軟件重點漏洞

邊界設備成為網絡攻防“雙刃劍”

近幾年,隨著各行業對安全的日益重視,企業逐步增加了網邊界安全設備的規劃與部署,以進一步提高安全防護能力。盡管安全設備可以抵御內外部威脅,但其自身也是由代碼開發而成,不可避免的會產生漏洞,若邊界設備被攻擊者控制,可能為攻擊者打開通向內網的大門,實現更深層次的滲透攻擊。